FMV-BIBLOに『Kona Linux 2.3 black』をインストールして、自宅サーバを作って楽しんでいます!

今回は、前回構築した『DLNAサーバ』で家庭内LAN上の機器へ音楽ファイルを配信するために、手持ちのCDをハードディスクへ取り込んでみたいと思います。

1.そもそも音楽CDを取り込むのは違法?

少し前に著作権法が改正されて、個人的な利用でもコピーはダメ的なイメージがあったので、今回の作業前に調べてみました。

結論から言うと合法みたいです。

違法なのは、(個人的な利用の目的であっても)コピー防止機能を解除してパソコンに取り込んだりすることとのこと。

平成24年10月から変わった著作権法で扱いは、政府広報によれば

『なお、一般に音楽CDはコピー防止機能が施されていませんので、個人的な利用の目的であれば、音楽CDを自分のパソコンや携帯音楽プレーヤーなどに複製することは、違法ではありません。』

だそうです。

詳しくは、『政府広報オンライン 平成24年10月から著作権法が変わりました』をご覧ください。

あ、それから、日本レコード協会によれば、

『レンタル店から借りたCDを自分で聞くためにコピーすることは、「私的使用のための複製」に該当するのでコピーできます。違法ではありません。』

だそうです。レンタルCDを取り込むのって、正式に合法だったんですね!

ま、長いことレンタルしてないけど。

詳しくは、『一般社団法人 日本レコード協会 音楽CDの利用について Q&A集[コピー編]』をご覧ください。

ということで、安心して音楽CDを自宅サーバに取り込もうと思います。

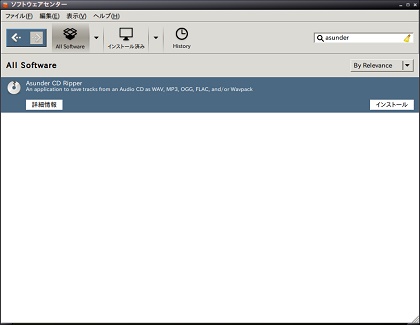

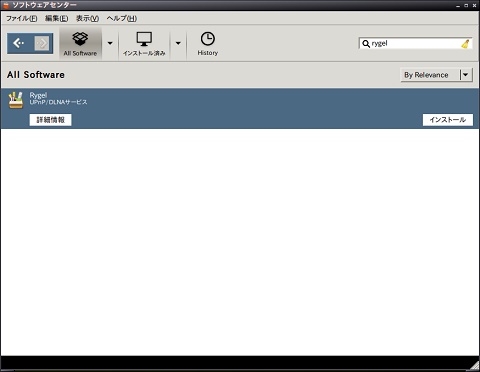

2.『Asunder CD Ripper』をインストール

さてさて、自宅サーバとして使用している『Kona Linux 2.3 black』を使って音楽CDを取り込もうとしたのですが、CDを取り込む機能の付いたアプリケーションはインストールされていないようです。

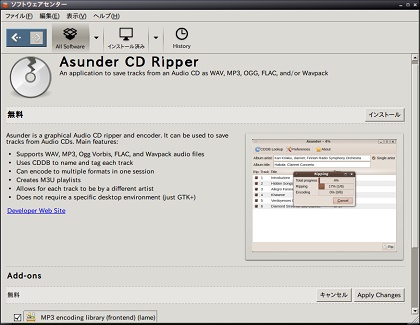

既に再生ソフトはインストールされているので、再生機能のない単純なCDリッピングソフトの『Asunder CD Ripper』をインストールしようと思います。

このソフト、インターネットから取得するCD情報(CDのタイトルとかアーティスト名とか)の取得率が良いらしい(?)ですね。

設定も簡単そうだし、取り敢えずこれにしておきます。

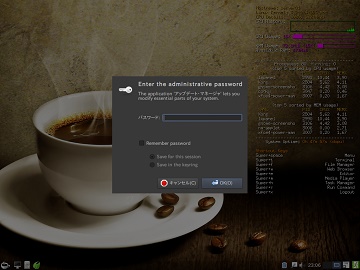

では、インストールです。

無事にインストールが済むとメニューの『サウンドとビデオ』に登録されます。

3.『Asunder CD Ripper』を設定

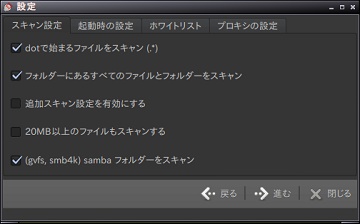

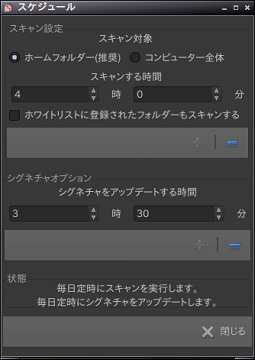

続いて取り込み先と取り込み形式の設定をします。

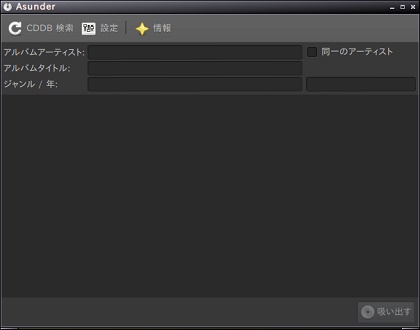

- メニューから『サウンドとビデオ』-『Asunder CD Ripper』を開く

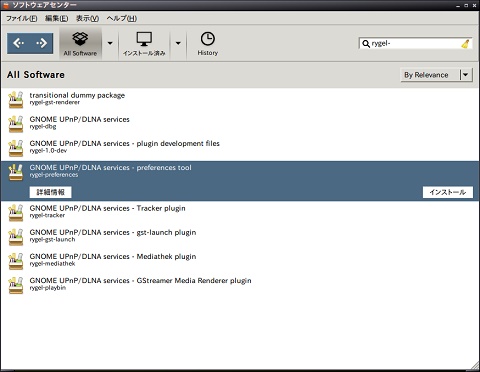

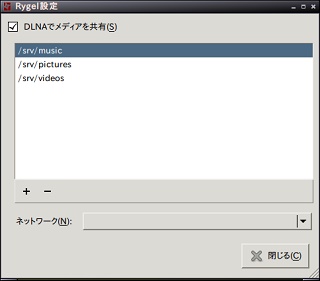

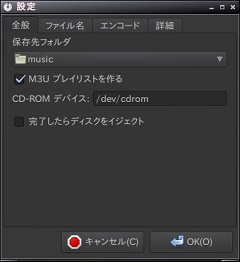

- 『設定』ボタンを押し『全般』タブを開き、『保存先フォルダ』に前回『Rygel』で指定したフォルダを指定

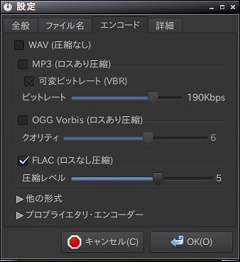

- 『エンコード』タブを開き、好みの保存形式を選ぶ(例は『FLAC』)

これで、設定は終了です。

4.作業を終えて

取り敢えず『DLNAサーバー』で音楽ファイルを共有することができました。

今回は手持ちの音楽CDのバックアップも兼ねて、取り込み時の『エンコード』を『可逆圧縮』の『FLAC』形式にしました。

圧縮後の容量も大きいし、『MP3』形式などと比べて対応聞きは少ないかも知れませんが、家庭内LAN上での共有なので、それぞれの機器で聞くことができれば、それで良いと思います。

『Windowsパソコン』からは、『Windows Media Player』で聞くことができました。

『Linuxパソコン(Mint17)』からは、『Banshee(設定から拡張機能の『UPnPクライアント』をチェック)』で聞くことができました。

『Androidタブレット』からは、適当な『DLNAクライアント』アプリで大丈夫でした。

残念なのはテレビ、『PanasonicのVIERA』からは聞くことが出来なかったこと。

ただ他の形式で試しても聞くことができなかったので、単にDLNAによる音楽再生に対応していないのかも。。。

しかし、CDの取り込みって時間かかるし大変!

因みに、インターネットからのCD情報の取得、良好です。

結構マニアックなCDを持っていることを自負しているのですが、

おニャン子クラブの『PANIC THE WORLD』とか、うしろゆびさされ組の『ふ・わ・ふ・ら』あたりも取得するし、小比類巻かほるの『No Problem』、あがた森魚の『永遠の遠国の歌』なんかも大丈夫。

The SUZUKI(ムーンライダーズの鈴木慶一・鈴木博文兄弟のユニット)の『meets GREAT SKIFFLE AUTREY』まで大丈夫でした。

何故だかjessica mauboyの『BEEN WAITING』はダメでしたが。。。